Приватность в цифровом мире: от смарт-очков Meta до мессенджеров и защищённой почты

Современные технологии обещают удобство, но часто за счёт приватности. Эта статья начинается со скандала с очками Meta и переходит к анализу голосовых ассистентов, мессенджеров (Telegram, Signal, WhatsApp, Matrix/Element, Session) и почтовых сервисов (ProtonMail, Tutanota, Posteo). Завершается подробным гайдом для тех, кто хочет максимальной защиты — стек self-hosted почты, XMPP/OMEMO, Matrix и Signal.

Скандал с очками Meta: массовый сбор интимных данных

В начале 2026 года шведское издание Svenska Dagbladet (SvD) раскрыло, что смарт-очки Ray-Ban Meta отправляют фото, видео, аудио и текст на сервера компании для работы ИИ-функций. Данные обрабатывают «data annotators» в Кении через подрядчика Sama. Работники видели интимные сцены (туалет, раздевание, секс), банковские данные и протесты.

Meta формально ссылается на Privacy Policy, но тема вызвала вопросы по GDPR:

- Трансграничная передача данных в Кению.

- Прозрачность для пользователей и «bystanders».

- Сбои анонимизации (лица не размываются).

Европейские депутаты запросили Еврокомиссию проверить нарушения. Регуляторы видят риски штрафов до 4% оборота.

Аналогии с голосовыми ассистентами

Аналогичные скандалы были у Apple (Siri, 2019), Google (Assistant, 2019) и Amazon (Alexa). Подрядчики прослушивали интимные разговоры. Реакция:

- Приостановка программ.

- Opt-in вместо opt-out.

- Внутренний контроль вместо аутсорсинга.

Штрафов за прослушку не последовало, но расследования продолжаются.

Мессенджеры: Telegram vs Signal vs WhatsApp vs Matrix vs Session

Telegram: облачные чаты под контролем

Обычные чаты — серверно-клиентское шифрование MTProto. Сервер расшифровывает и хранит plaintext. Секретные чаты — E2EE (Double Ratchet).

Раскрытие данных (2024–2025):

| Страна | Запросов | Пользователей |

|---|---|---|

| Индия | 14 641 | 23 535 |

| США | 900 | 2 253 |

| Франция | 220 | 686 |

Что дают: IP, номера, контент облачных чатов.

Signal: минимальные данные

E2EE по умолчанию. Хранит только дату создания аккаунта и последний логин (день). Раскрытие — 0% метаданных.

WhatsApp: E2EE + метаданные Meta

Signal Protocol. Контент недоступен, но метаданные (IP, номера, группы) — по 200k запросов/полугодие (70–80% выполнено).

Уязвимость Boelter (2017): Сервер генерирует временные ключи для оффлайн-доставки (feature протокола, не бэкдор).

Matrix/Element: децентрализованный E2EE

Протокол Olm/Megolm (Double Ratchet). Self-hosting (Synapse). Метаданные — homeserver’у. Нет публичных случаев раскрытия.

Session: onion routing без номера

Signal Protocol + Loki/Oxen сеть. Нет IP/номера, но onion-узлы видят метаданные. Нет мульти-девайс.

Сравнение мессенджеров

| Мессенджер | E2EE по умолчанию | Метаданные | Раскрытие (2025) | Self-host |

|---|---|---|---|---|

| Telegram | Нет (облачные) | IP/номера | 50k+ пользователей | Нет |

| Signal | Да | Дата аккаунта | Минимум | Нет |

| Да | IP/группы | 200k запросов | Нет | |

| Matrix | Да (опция) | JID/IP | 0 случаев | Да |

| Session | Да | Onion | 0 (анонимно) | Нет |

Защищённая почта: ProtonMail vs Tutanota vs Posteo

Все — zero-knowledge: приватные ключи зашифрованы паролем локально.

Tutanota (Германия, €3/мес)

Шифрует тему, контакты, календарь. Уязвимость: не-E2EE входящие видны до шифрования (§100a StPO). 75% запросов отклонено.

ProtonMail (Швейцария, €4.99/мес)

OpenPGP. Тема не шифруется. PGP-совместимость. 70–80% отклонений.

Posteo (Германия, €1/мес)

PGP inbox-шифрование. Нет IP-логов (NAT). Минимальные раскрытия.

Сравнение почты

| Сервис | E2EE | Тема | Не-E2EE входящие | Раскрытие | Цена |

|---|---|---|---|---|---|

| Tutanota | Да | Да | Уязвимо | Blobs | €3 |

| ProtonMail | Да | Нет | PGP | IP | €5 |

| Posteo | PGP | Да | PGP | Минимум | €1 |

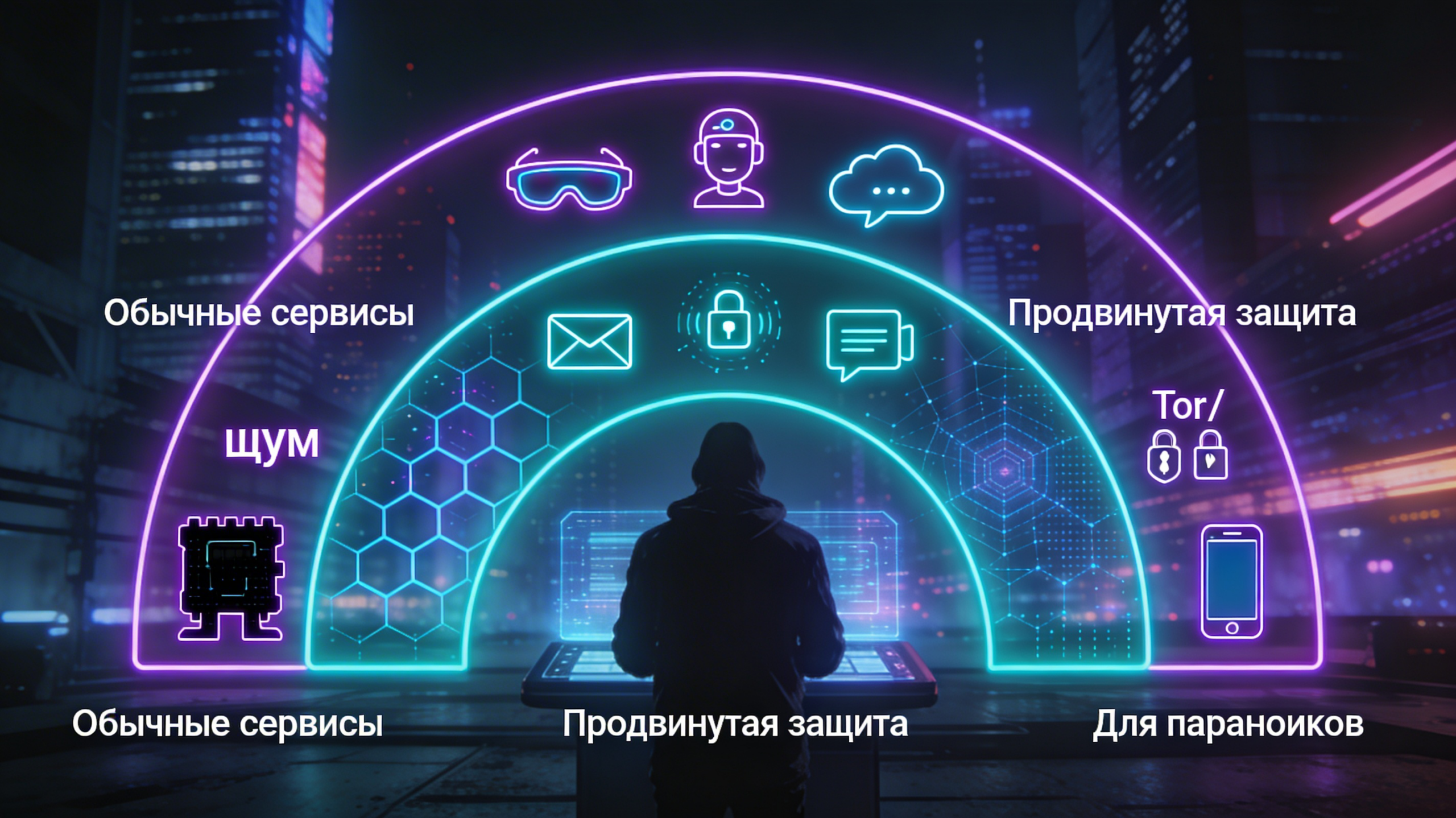

Для параноиков: архитектура «минимального доверия»

Разделите риски: self-hosted почта + XMPP/OMEMO + Matrix + Signal. Нет единой точки отказа.

Self-hosted почта

Цель: Контроль логов, шифрование на клиенте.

Стек:

- Железо: VPS в NL/SE/IS или домашний сервер.

- ПО: Postfix (MTA), Dovecot (IMAP), Roundcube (webmail), rspamd (антиспам).

- Шифрование: LUKS на диске, TLS 1.3 (MTA-STS + DANE).

- PGP: Обязательно для всего (GnuPG/Thunderbird).

Логи:

Отключить: IP в IMAP/SMTP logs

Оставить: Технические (ротация 7 дней)

Бэкапы: restic → S3 (зашифровано)Угрозы и защита:

- Взлом сервера → PGP спасает контент.

- SMTP plain text → Только PGP-корреспонденты.

XMPP + OMEMO

Цель: Защищённые групповые чаты.

Сервер: Prosody/ejabberd (self-host).

Клиент: Gajim (desktop), Conversations (Android).

OMEMO: E2EE + forward secrecy.

Настройки:

- TLS 1.3 client/server

- MAM (encrypted history)

- Tor для клиентов

- Whitelist federationMatrix/Element

Цель: Масштабные группы/организации.

Self-host: Synapse/Dendrite.

Federation: Только доверенные серверы

E2EE: Olm/Megolm (включено)

Доступ: Onion + VPNSignal

Цель: Критическая связь 1:1.

Регистрация: Анонимная SIM/eSIM

Устройство: GrapheneOS (no Google)

Настройки: Исчезающие сообщения, блок скриншотовИнтеграция стека

📧 Self‑hosted почта (PGP) ← Bridge → Matrix (уведомления)

💬 XMPP/OMEMO (команда) ← Bridge → Matrix

🔒 Signal (критично) — отдельно

🌐 Tor/VPN — всюдуЧек-лист параноика

✅ Собственный домен/сервер (не РФ/США)

✅ PGP для 100% почты

✅ Self‑host XMPP/Matrix

✅ Signal на изолированном девайсе

✅ Tor/VPN + 2FA (YubiKey)

✅ Минимум логов (ротация 7 дней)

✅ Регулярный аудит/бэкапыГрафик: Раскрытие данных (2025)

Telegram: ████████████████████ 50k+ пользователей

Signal: ░░░░░░░░░░░░░░░░░░░░ 0 пользователей

WhatsApp: ██████████ 200k запросов (meta)

Matrix: ░░░░░░░░░░░░░░░░░░░░ 0 случаев

Session: ░░░░░░░░░░░░░░░░░░░░ 0 (onion)Итог

- Обычные: WhatsApp/Signal.

- Команды: Matrix/XMPP.

- Параноики: Self‑hosted стек.

Приватность — это не сервис, а архитектура. Выберите уровень риска и стройте под него.

Источники